Découverte des actifs avec runZero

runZero offre une nouvelle forme de découverte des actifs pour cartographier les appareils au sein d'un environnement informatique, IoT et même OT. Grâce à de nouvelles techniques, 30 à 40 % d'appareils supplémentaires sont détectés sur le réseau sans avoir recours à un agent sur l'appareil. Découvrez-en plus ici.

Importance de la découverte des actifs dans NIS2

Compte tenu de la réglementation NIS2 qui entrera bientôt en vigueur aux Pays-Bas, ces dispositions prévoient qu’un inventaire des actifs soit réalisé afin d’effectuer une analyse des risques. Pour les organisations évoluant dans des environnements informatiques traditionnels, il est relativement facile de répertorier le nombre d’ordinateurs portables, de serveurs, de smartphones et d’imprimantes. Mais qu’en est-il des caméras IP, des bornes de recharge électrique ou des capteurs de température dans les salles de serveurs ? Souvent, ces éléments sont également oubliés.

Dans les environnements OT (par exemple, la fabrication), le problème est parfois encore plus important. Souvent, dans ces environnements critiques, des appareils spécifiques sont utilisés sur lesquels aucun logiciel de scan ne peut/ne doit fonctionner.

En tant qu’administrateur réseau, comment allez-vous gérer ces appareils et détecter d’éventuels problèmes ?

Une nouvelle façon de découvrir les actifs avec runZero

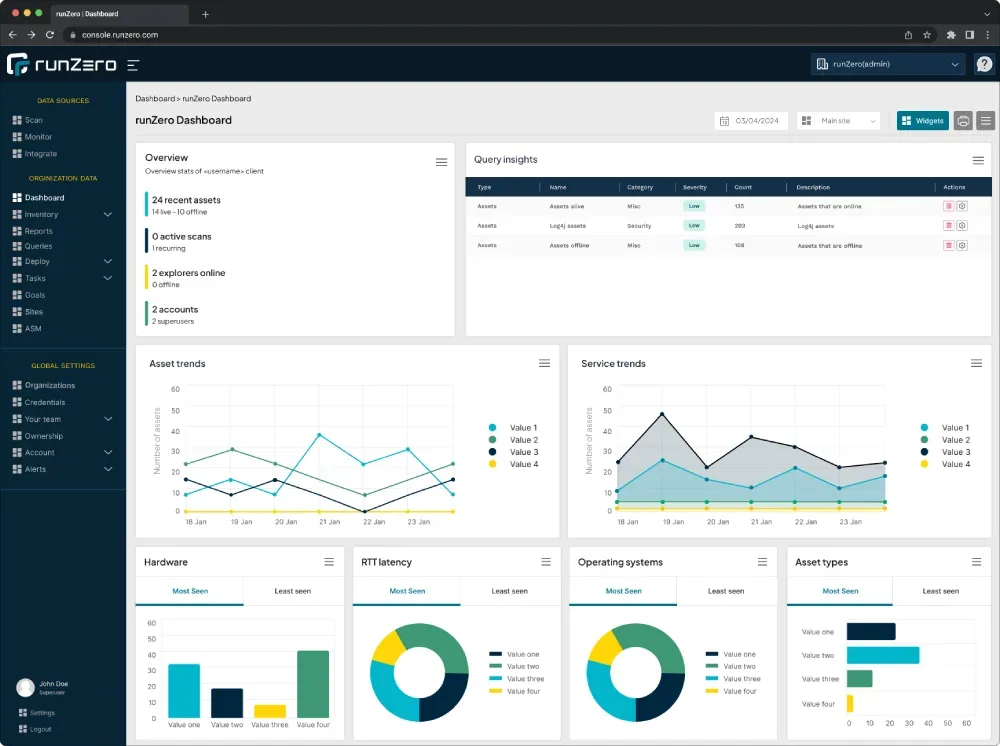

Bénéficiez d’un inventaire complet et unifié de vos actifs et d’une gestion supérieure de la surface d’attaque.

runZero est une solution de gestion de la surface d’attaque des actifs cybernétiques (CAASM) qui permet aux équipes de sécurité d’obtenir une visibilité complète sur les environnements complexes et d’accélérer la gestion des expositions.

Grâce à une combinaison unique de scan actif, de détection passive et d’intégrations, runZero découvre tous les actifs IT, OT et IoT, où qu’ils se trouvent : sur site, dans le cloud et en externe. Avec runZero, vous pouvez :

- Réaliser un inventaire complet des actifs sur une seule plateforme

- Détecter en toute sécurité les appareils et réseaux inconnus

- Identifier chaque appareil en détail

- Visualiser la topologie du réseau et les problèmes de segmentation

- Surveiller en permanence vos surfaces d’attaque internes et externes

- Identifier rapidement les mesures de sécurité manquantes

- Identifier et hiérarchiser les expositions susceptibles de présenter un risque

Obtenez des informations incroyablement détaillées sur chaque appareil.

Pour des raisons de sécurité, il est important de noter qu’un appareil Linux est une caméra IP et non un ordinateur portable. runZero dispose de capacités d’empreinte digitale brevetées qui fournissent des informations détaillées et approfondies sur les systèmes d’exploitation, les services, le matériel et bien plus encore.

Fingerprinting

Identifiez les services non autorisés et voyez quels protocoles sont utilisés.

Pour des raisons de sécurité, il est important de noter qu’un appareil Linux est une caméra IP et non un ordinateur portable. runZero dispose de capacités d’empreinte digitale brevetées qui fournissent des informations détaillées et approfondies sur les systèmes d’exploitation, les services, le matériel et bien plus encore.

Services

Découvrez ce qui fonctionne où et répertoriez vos applications.

Pour des raisons de sécurité, il est important de noter qu’un appareil Linux est une caméra IP et non un ordinateur portable. runZero dispose de capacités d’empreinte digitale brevetées qui fournissent des informations détaillées et approfondies sur les systèmes d’exploitation, les services, le matériel et bien plus encore.

Logiciel

Combler les lacunes dans la couverture EDR et améliorer les mesures de sécurité.

Endpoint protection

Veillez à ce que les actifs critiques soient analysés à la recherche de vulnérabilités.

Analyser les vulnérabilités

Sachez qui est responsable de chaque actif.

Propriété des actifs

Comprenez parfaitement vos surfaces d'attaque.

Évaluation de la surface d'attaque

Visualisez la topologie et la segmentation du réseau.

Informations sur le réseau

Explorez des sous-réseaux inconnus en toute sécurité et facilement.

Sous-réseaux inconnus

Découvrez en toute sécurité même les appareils les plus vulnérables.

OT Support

Collectez, corréliez et dédupliquez les données provenant de plusieurs sources.

Data Unification

Assurez-vous que votre CMDB et votre SIEM sont exacts.

Intégration transparente

Meet the Gartner Peer Insights ‘Customers’ Choice’ for CAASM.

Achieve full security visibility and discover vulnerabilities within minutes.

Présentation de la plateforme

runZero offre la visibilité la plus rapide et la plus complète sur la sécurité de vos actifs et de vos surfaces d’attaque internes et externes, vous permettant ainsi de réduire les vulnérabilités avant qu’elles ne soient exploitées, tout en restant conforme aux réglementations.

Limitation de l'exposition

runZero vous permet de détecter rapidement les menaces émergentes dans votre environnement sans avoir à effectuer de nouvelle analyse, d’identifier et de hiérarchiser les vulnérabilités, et d’effectuer une analyse automatisée des anomalies. Vous avez besoin d’aide pour supprimer des logiciels en fin de vie ? Nous pouvons également vous aider.

Risque et conformité

runZero répond aux exigences en matière de gestion complète des actifs, de surveillance continue des surfaces d’attaque et de vérification des mesures de sécurité. De plus, la plateforme accélère la détection et l’analyse des risques lors des fusions, acquisitions et cessions.

Résultats en quelques minutes

runZero est rapide et facile à utiliser. Vous n’avez besoin ni d’identifiants ni d’agents, et aucun appareil coûteux n’est requis. Nous proposons également des options de déploiement flexibles, notamment en mode SaaS et sur site, et nous prenons en charge les environnements fermés.

Questions fréquemment posées

Consultez notre section FAQ où vous trouverez les premières questions qui nous ont été posées au cours des derniers mois.

Contactez-nousComment runZero aide-t-il les organisations à se conformer aux exigences de la directive NIS2 en matière d’inventaire des actifs ?

runZero aide les organisations à se conformer aux exigences de la directive NIS2 en matière d’inventaire des actifs en offrant une visibilité complète sur tous les appareils connectés et en garantissant qu’ils sont pris en compte dans l’inventaire des actifs de l’organisation. La directive NIS2 impose aux opérateurs d’infrastructures critiques de tenir un inventaire précis de leurs actifs et d’en gérer la sécurité, ce que runZero facilite grâce à la découverte automatisée des actifs et à la surveillance continue.

Comment runZero améliore-t-il la visibilité et la gestion des actifs ?

runZero améliore la visibilité des actifs en détectant et en identifiant automatiquement tous les appareils connectés en temps réel, y compris les appareils non gérés et les appareils IoT. Il fournit des informations détaillées sur chaque actif, telles que son type, son emplacement, son comportement et son niveau de sécurité, permettant ainsi aux organisations de gérer et de sécuriser efficacement l’ensemble de leur inventaire d’actifs.

Pourquoi la gestion des actifs est-elle importante pour la cybersécurité ?

La gestion des actifs est essentielle à la cybersécurité, car elle permet aux organisations d’identifier, de suivre et de gérer tous les appareils et systèmes connectés à leur réseau. Connaître les actifs présents permet une gestion efficace des vulnérabilités, garantit l’application cohérente des politiques de sécurité et réduit le risque d’accès non autorisé au réseau par des appareils non autorisés.

Pourquoi la surveillance en temps réel des actifs est-elle essentielle pour se conformer à la directive NIS2 ?

La surveillance en temps réel des actifs est essentielle pour se conformer à la directive NIS2, car elle garantit que toute modification de l’environnement réseau, telle que l’ajout de nouveaux appareils ou la modification du comportement des appareils, est immédiatement détectée et traitée. La directive NIS2 souligne l’importance de maintenir une vue actualisée du réseau et de ses actifs afin de réagir rapidement aux incidents de sécurité potentiels.

Quel rôle joue runZero dans la sécurisation des appareils non gérés et IoT ?

runZero joue un rôle crucial dans la sécurisation des appareils non gérés et IoT en identifiant ces actifs souvent négligés, en évaluant leur niveau de sécurité et en surveillant leur comportement à la recherche de signes de menaces potentielles. Ces appareils étant fréquemment la cible de cyberattaques en raison de leur manque de sécurité intégrée, runZero contribue à atténuer les risques en garantissant qu’ils sont gérés et protégés de la même manière que les actifs informatiques traditionnels.

Quels avantages offre runZero en matière de réponse aux incidents, et quel est le lien avec la norme NIS2 ?

runZero offre des avantages significatifs en matière de réponse aux incidents en fournissant des informations détaillées sur le comportement des appareils et les événements de sécurité, ce qui permet d’identifier et d’isoler rapidement les actifs compromis. La directive NIS2 exige des organisations qu’elles disposent de solides capacités de réponse aux incidents, et runZero les aide à s’y conformer en garantissant que tout incident lié à un appareil peut être rapidement détecté, examiné et résolu.

Contactez-vous pour une démo

Vous souhaitez savoir comment runZero peut vous aider à rechercher des actifs sur le réseau et à les protéger ? Contactez-nous pour obtenir une démonstration en cliquant sur le bouton ci-dessous.